클라우드 보안 필수 조치 10가지, 지금 바로 점검하세요

-

- 클라우드 보안은 설정 하나로 서비스 전체의 안정성이 갈리는 영역이에요. 오늘은 AWS·GCP·Azure 공통으로 통하는 10가지 필수 조치를, 실무에서 바로 적용할 수 있도록 체크리스트 형태로 정리했어요.

-

- 각 항목은 개념보다 “어디서 뭘 켜고, 무엇을 금지해야 하는지”에 집중했어요. 베스트 프랙티스 표, 예외 처리 팁, 벤더별 용어 차이도 함께 넣었습니다.

-

- 각 문단마다 내부/외부 참고 링크도 곁들였으니 필요할 때 바로 펼쳐 보세요. 클라우드 카테고리 바로가기

바로 적용하는 10가지 실전 체크리스트

-

- 루트·오너 계정 봉인과 MFA 전면 적용 루트/오너 계정은 로그인 금지 수준으로 봉인하고, 긴급 전용 하드웨어 MFA를 묶어두세요. 일상 운영은 관리형 관리자 역할을 새로 만들어 쓰는 게 정석입니다. 비상 계정은 ‘개별 금고 메일·별도 MFA·접속 로깅’ 3요소로 분리해요. 관련 보안 이슈 읽기

-

- IAM 최소권한과 역할 분리 사람은 사용자, 워크로드는 역할로 분리하고, 업무 단위로 권한을 작게 쪼개요. AWS는 관리형 정책이 아닌 커스텀 정책과 Permission Boundary, GCP는 세분화된 IAM Roles, Azure는 RBAC와 PIM을 조합하세요. 장기 액세스 키는

무기한 사용대신 회전과 감사로 관리합니다. IT 기초지식 더 보기

- IAM 최소권한과 역할 분리 사람은 사용자, 워크로드는 역할로 분리하고, 업무 단위로 권한을 작게 쪼개요. AWS는 관리형 정책이 아닌 커스텀 정책과 Permission Boundary, GCP는 세분화된 IAM Roles, Azure는 RBAC와 PIM을 조합하세요. 장기 액세스 키는

-

- 조직 가드레일: SCP·Organization Policy·Policy 계정(프로젝트/구독) 수준에서 위험 리전을 차단하고, 퍼블릭 리소스 생성을 제한하세요. AWS는 SCP, GCP는 Organization Policy, Azure는 Azure Policy로 금지·허용 리스트를 통제합니다. 신규 계정 자동 표준화는 자동화 파이프라인으로 강제하세요. 정책 거버넌스 참고

-

- 네트워크 세분화와 기본 거부 인터넷과 맞닿는 계층을 엄격히 분리하고, 기본 거부(Default Deny)에서 필요 트래픽만 열어요. AWS는 VPC·SG·NACL, GCP는 VPC·FW 규칙, Azure는 VNet·NSG·Firewall로 인바운드/이그레스 모두 통제합니다. Bastion/프록시로 운영 경로를 단일화하세요.

- 네트워크 세분화와 기본 거부 인터넷과 맞닿는 계층을 엄격히 분리하고, 기본 거부(Default Deny)에서 필요 트래픽만 열어요. AWS는 VPC·SG·NACL, GCP는 VPC·FW 규칙, Azure는 VNet·NSG·Firewall로 인바운드/이그레스 모두 통제합니다. Bastion/프록시로 운영 경로를 단일화하세요.

-

- 데이터 보호: 암호화·공개 차단·객체 잠금 저장 데이터는 서비스 기본 암호화를 켜고, 키는 고객 관리형(KMS/CMEK/Key Vault)으로 전환하세요. 버킷·스토리지의 퍼블릭 액세스는 전면 차단, 객체 잠금·버전 관리로 랜섬웨어 내성을 높입니다. 스냅샷·백업은 다른 계정/프로젝트로 분리해요. 스토리지 보안 읽기

-

- 키·비밀 관리와 회전 애플리케이션 자격증명은 환경변수가 아니라 비밀 관리 서비스에 저장하세요. 키/비밀은 주기 회전과 사용 추적을 기본으로 하고, 외부 유출 대비해 스코프·TTL을 짧게 유지합니다. 배포 파이프라인엔 시크릿 주입 방식을 쓰세요.

- 키·비밀 관리와 회전 애플리케이션 자격증명은 환경변수가 아니라 비밀 관리 서비스에 저장하세요. 키/비밀은 주기 회전과 사용 추적을 기본으로 하고, 외부 유출 대비해 스코프·TTL을 짧게 유지합니다. 배포 파이프라인엔 시크릿 주입 방식을 쓰세요.

-

- 로깅/모니터링 중앙화 AWS CloudTrail/Config, GCP Audit Logs/Config, Azure Activity Log/Policy를 조직 계정으로 중앙 수집하고, 변경 이력은 보존·불변 옵션을 켭니다. 알림은 과탐지 줄이기 위해 우선순위 태깅과 억제 규칙을 병행하세요.

- 로깅/모니터링 중앙화 AWS CloudTrail/Config, GCP Audit Logs/Config, Azure Activity Log/Policy를 조직 계정으로 중앙 수집하고, 변경 이력은 보존·불변 옵션을 켭니다. 알림은 과탐지 줄이기 위해 우선순위 태깅과 억제 규칙을 병행하세요.

-

- 위협 탐지·취약점 관리 매니지드 탐지(AWS GuardDuty, GCP SCC, Azure Defender for Cloud)를 기본값으로 켜고, 이미지/OS 취약점 스캔을 빌드와 런타임에 모두 배치합니다. EDR과 연동해 이상 행위를 근원 IP·계정까지 추적하세요. 위협 동향 참고

-

- 패치·구성 컴플라이언스 자동화 SSM/OS Config/Automation 계열로 패치를 정기화하고, CIS·NIST 프로파일을 Policy-as-Code로 점검하세요. 표준에서 벗어나는 리소스는 즉시 격리 또는 수정 모드로 전환합니다. 예외는 기한·사유를 메타데이터로 기록하세요. Dev 보안 자동화

-

- 백업·DR·복구 리허설 크로스 계정/프로젝트/구독 백업과 보존 정책을 적용하고, 불변 스토리지에 주기 스냅샷을 올립니다. 정기 복구 연습을 통해 RTO/RPO를 검증해요. 운영·백업의 분리 권한으로 내부 위협도 줄일 수 있어요.

- 백업·DR·복구 리허설 크로스 계정/프로젝트/구독 백업과 보존 정책을 적용하고, 불변 스토리지에 주기 스냅샷을 올립니다. 정기 복구 연습을 통해 RTO/RPO를 검증해요. 운영·백업의 분리 권한으로 내부 위협도 줄일 수 있어요.

-

- 인시던트 대응 훈련과 포렌식 준비 알림 → triage → 봉쇄 → 조사 → 복구 → 회고의 표준 절차를 문서화하세요. 스냅샷·메모리 덤프·로그 보존·권한 차단 스크립트를 자동화로 준비해 두면 골든타임을 지킬 수 있습니다. 참고 토픽 보기

“완벽한 방어는 없지만, 기본기를 자동화한 조직은 대부분의 사고를 ‘영향 최소화’로 만든다.”

벤더별 용어와 서비스 빠른 매칭

| 영역 | AWS | GCP | Azure |

| 조직 가드레일 | SCP / Control Tower | Organization Policy | Azure Policy / Blueprints |

| 로그/구성 감사 | CloudTrail / Config | Audit Logs / Config | Activity Log / Policy |

| 위협 탐지 | GuardDuty | Security Command Center | Defender for Cloud |

| 비밀/키 | Secrets Manager / KMS | Secret Manager / CMEK | Key Vault / Managed HSM |

| 패치/자산 | SSM / Systems Manager | OS Config / Ops | Update Mgmt / Automanage |

초보가 자주 하는 실수와 우회로

-

- 퍼블릭 서브넷에 DB 배치 → DB는 사설망+프록시로 노출을 끊고, 관리 포트는 SSM/프라이빗 엔드포인트만 허용합니다.

-

- 운영 계정에 빌더 권한 혼용 → 빌드·운영·읽기 전용을 분리하고, 관리자 권한은 승인형 임시 상승만 허용하세요.

-

- 로그 보존 미설정 → 포렌식 실패의 지름길이에요. 최소 180일 이상, 규제 맞춤 보존을 권장합니다.

-

- 명시적 차단 누락 → “허용만 설정”은 위험합니다. Deny 정책을 상위 조직에 명시해 역방향 상속을 막으세요. 실수 사례 더 보기

운영 팁: 태깅·비용·거버넌스

-

- 보안 태그 표준화 : 시스템·데이터 민감도·소유팀·RTO/RPO를 태그로 박아두면 탐지/백업/비용 최적화가 쉬워요.

-

- 격리 계정 패턴 : 보안 도구 계정, 로깅 전용 계정, 백업 계정은 운영과 분리합니다.

-

- 승인 워크플로 : 퍼블릭 엔드포인트, 외부 공유, 새 리전 사용은 사전 승인으로 바꾸세요.

-

- 지표로 측정 : 미암호화 리소스 개수, 퍼블릭 버킷 수, 미회전 키 비율을 주간 대시보드로 끌어오면 품질이 눈에 보여요. 디지털 트렌드 살펴보기

AWS·GCP·Azure 적용 순서 예시

-

- 1주 차 : 루트 봉인·MFA 강제·조직 정책 기본 세트 배포, 로깅 중앙화 시작

-

- 2주 차 : 네트워크 기본 거부 전환, 퍼블릭 스토리지 전수 점검, 키/비밀 이동

-

- 3주 차 : 위협 탐지 온보딩, 취약점 스캔 CI/CD 연동, 패치 자동화 롤아웃

-

- 4주 차 : 백업 무결성·복구 리허설, 예외 만료 점검, 대시보드·KPI 정착

참고 읽을거리

-

- 보안 뉴스 요약과 관점 더하기 기사 보기

-

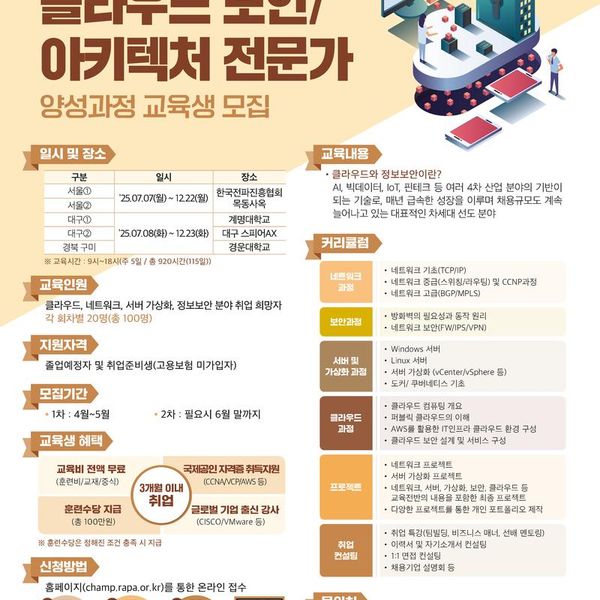

- 클라우드 취업/역량체크에 도움되는 공고 읽기 직무 요구역량 보기

-

- 추가 인사이트는 내부 카테고리에서 연결해 보세요 AI와 보안의 만남

마무리: 기본기는 자동화하고, 예외는 기록하세요

-

- 클라우드 보안의 핵심은 “기본 조치의 자동화”와 “예외의 관리”예요. 권한·네트워크·데이터·로깅·탐지·복구를 표준화하면, 새로운 서비스가 생겨도 안전 가드레일 안에서 움직이게 됩니다.

-

- 오늘 체크리스트로 즉시 점검을 시작해 보세요. 미암호화 스토리지·퍼블릭 엔드포인트·장기 키·로그 미보존 같은 리스크는 의외로 쉽게 줄일 수 있어요.

-

- 추가 가이드가 필요하다면 내부 카테고리를 순서대로 살펴보시길 권해요. 클라우드 심화 학습